Simak penjelasan dan cara mencegah serangan LockBit pada PC, ransomware yang membuat sistem BSI lumpuh

foto: freepik.com

Techno.id - LockBit adalah serangan ransomware baru yang dikenal sebagai cyrpto virus karena meminta pembayaran finansial sebagai imbalan untuk dekripsi. Rata-rata serangan LockBit sering menargetkan perusahaan dan organisasi pemerintah.

Beberapa negara sempat menjadi korban di awal kemunculan LockBit yang mulanya bernama virus.abcd di tahun 2019. LockBit berfungsi sebagai ransomware-as-a-service (RaaS). Pihak yang bersedia menyetorkan deposit untuk penggunaan serangan khusus disewa, dan bagi hasil keuntungan dalam rangka afiliasi.

foto: Twitter.com/Fusion Intelligence Center @ DarkTracer

Mekanisme penyerangan LockBit secara singkat digambarkan dengan menyebarkan sendiri tanpa arahan manual, ditargetkan secara spesifik, dan menggunakan alat-alat serupa penyebarannya seperti Windows Powershell.

Tahapannya dimulai dari eksploitasi, infiltrasi, dan penyebaran. Untuk jenisnya sendiri terdapat beberapa macam. Di antaranya adalah: abcd extension, LockBit extension, LockBit version 2, dan LockBit terkini yang mengalami pembaruan.

Dalam versi yang terbarunya itu, LockBit dilengkapi fitur berupa memutus persetujuan administratif. LockBit mengaktifkan peringatan keamanan yang muncul saat aplikasi sedang dijalankan oleh adminstrator.

foto: Twitter.com/Fusion Intelligence Center @ DarkTracer

Tak cuma itu, LockBit jgua dikonfigurasi untuk mencuri salinan data server dan mencakup ancaman tambahan seperti pemerasan lewat dana tebusan. Dalam kasus ini jika korban tidak mengikuti instruksi yang diminta, maka LockBit mengancam akan merilis data privasi korban ke publik.

Lalu bagaimana cara mencegah serangan LockBit terhadap sistem perangkat?

1. Gunakan kata sandi yang memiliki kekuatan tinggi.

Banyak akun yang terbobol karena kata sandi terlalu gampang ditebak. Atau kata sandi sangat mudah diprediksi oleh alat algoritma dengan fungsi demikian. Gunakan kata sandi dengan karakter yang banyak, variatif, dab lebih kuat.

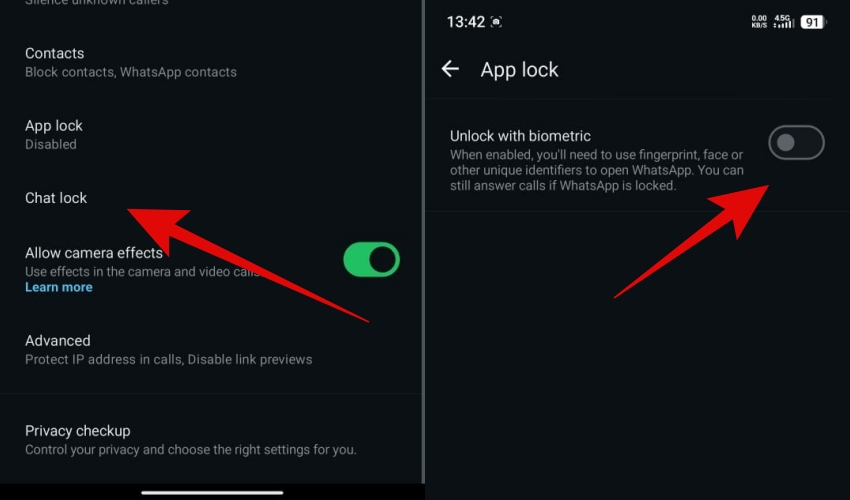

2. Aktifkan autentikasi multifaktor.

Tambahan lapisan baru setelah masuk menggunakan akta sandi. Sertakan langkah-langkah biometrik atau autentikaor kunci fisik USB pada semua sistem jika memungkinkan.

3. Tinjau kembali dan sederhanakan izin pengguna.

Batasi izin dengan tingkat yang lebih ketat agar terhindar dari potensi ancaman yang tidak terdeteksi. Perhatikan akun yang diakses oleh pengguna endpoint dan akun IT dengan izin admin-level. Domain web, platform kolaborasi, layanan rapat wb, dan basis data perusahaan semuanya harus diamankan.

4. Bersih atau hapuskan akun pengguna yang sudah tidak aktif atau tak terpakai.

Beberapa sistem lama mungkin masih memiliki akun dari pegawai lama yang tidak dinonaktifkan.

5. Pastikan konfigurasi sistem mengikuti semua prosedur keamanan.

Cara ini pasti akan memakan waktu. Namun meninjau kembali pengaturan mungkin akan memperlihatkan beberapa masalah baru atau peraturan lama yang mendatangkan potensi ancaman. SOP harus ditinjau bahkan diperbarui secara berkala karena serangan siber jgua terus berubah baru.

6. Siapkan cadangan sistem secara menyeluruh.

Salinan machine image lokal juga harus dalam keadaan bersih. Perlindungan alternatif adalah salinan fisik atau offline. Secara berkala, instansi atau organisasi harus menciptakan cadangan terbaru.

7. Gunakan jasa software perlindungan keamanan siber yang bekerja secara real-time. Ini bisa menjadi solusi lain agar sistem selalu siaga.

RECOMMENDED ARTICLE

- LockBit akhirnya sebar data BSI di Dark Web, ini isi pesan dari hacker

- Hacker pakar ransomware akui jadi dalang peristiwa BSI Down, data nasabah terancam disebar

- 5 Trik tersembunyi agar foto pap untuk ayang tetap aman, biar data nggak disalahgunakan

- Cara mudah kembalikan akun Facebook dibobol melalui browser, proses nggak sampai 5 menit

- 6 Hal yang perlu dilakukan untuk mencegah HP kamu terjangkit virus

HOW TO

-

Trik jitu bersihkan port audio iPhone dari debu tanpa merusak, ternyata segampang ini

-

Cara terbaru buka dan mengonversi file gambar HEIC ke JPEG di Windows 10 atau 11, gampang ternyata

-

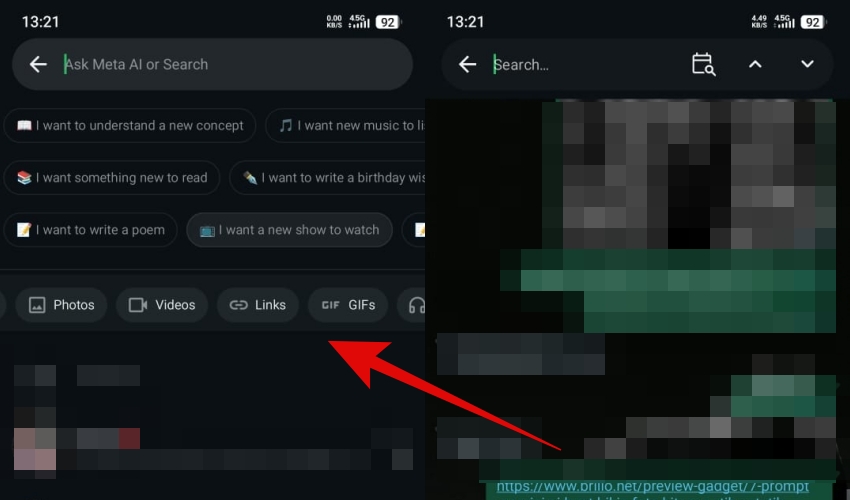

Cara terbaru buka WhatsApp saat bermain game tanpa menutup aplikasi, ini fitur yang dibutuhkan

-

Cara mengunci chat WhatsApp (WA) dengan fingerprint atau screenlock, biar rahasia tetap aman

-

6 Cara terbaru memperbaiki Microsoft Word di Windows 10/11 yang menghapus teks dengan sendirinya

TECHPEDIA

-

Bisakah dapat Robux di Roblox secara gratis? Ini 10 faktanya agar tidak tergoda penipu

-

Detik-detik gelombang radio lawan sensor Jepang dan siarkan proklamasi kemerdekaan RI ke penjuru dunia

-

8 Penyebab charger ponsel mudah panas, jangan pakai adaptor abal-abal yang berbahaya!

-

Cara kerja peringatan dini tsunami Jepang, bisa deteksi bencana 10-20 detik sebelum datang

-

5 Tanggal Steam Sale paling populer yang termurah, game harga ratusan ribu bisa dapat diskon 90%

LATEST ARTICLE

HOW TO Selengkapnya >

-

![Trik jitu bersihkan port audio iPhone dari debu tanpa merusak, ternyata segampang ini]()

Trik jitu bersihkan port audio iPhone dari debu tanpa merusak, ternyata segampang ini

-

![Cara terbaru buka dan mengonversi file gambar HEIC ke JPEG di Windows 10 atau 11, gampang ternyata]()

Cara terbaru buka dan mengonversi file gambar HEIC ke JPEG di Windows 10 atau 11, gampang ternyata

-

![Cara terbaru buka WhatsApp saat bermain game tanpa menutup aplikasi, ini fitur yang dibutuhkan]()

Cara terbaru buka WhatsApp saat bermain game tanpa menutup aplikasi, ini fitur yang dibutuhkan

-

![Cara mengunci chat WhatsApp (WA) dengan fingerprint atau screenlock, biar rahasia tetap aman]()

Cara mengunci chat WhatsApp (WA) dengan fingerprint atau screenlock, biar rahasia tetap aman